Shavlik NetChk Protect 6.1 Testbericht

Bild 1 von 2

NetChk Protect von Shavlik konzentriert sich auf das Schwachstellenmanagement und vereint eine interessante Mischung aus Patch-Management, Spyware- und Malware-Scans und -Behebung und bietet alles unter einer einzigen Management-Konsole.

Die Hauptfunktion des Patch-Managements ist, und zusammen mit dem nicht enden wollenden Strom von Microsoft-Patches können Sie mit NetChk Protect jetzt mit einem benutzerdefinierten Patchdatei-Editor Updates für Nicht-Microsoft- und Legacy-Apps abrufen und anwenden.

Zum Testen haben wir die Hauptkonsole auf ein Boston Supermicro Dual 3GHz Xeon 5160 System mit Windows Server 2008 Enterprise geladen. Es ist ein reibungsloser Prozess und uns hat die Tatsache gefallen, dass NetChk Protect für die meisten Funktionen keinen Agenten benötigt, da es Remote-Systeme scannen, ihren Patch-Status überprüfen und Updates ohne sie bereitstellen kann.

Shavlik enthält jedoch Agenten, da es die Notwendigkeit erkennt, mobile Benutzer, die nicht immer mit dem Netzwerk verbunden sind, und Remote-Standorte mit Verbindungen mit geringer Bandbreite zu unterstützen. NetChk Protect hat auch die Möglichkeit, zwielichtige Anwendungen und Spyware zu entfernen oder zu deaktivieren, und dafür müssen Sie einen Agenten bereitstellen.

Dies kann von der Hauptkonsole aus gepusht werden, wo es als einzelner lokaler Dienst ausgeführt wird. Beachten Sie jedoch, dass Vista zum Zeitpunkt der Überprüfung vom Agenten nicht unterstützt wurde und auch nicht zum Ausführen der Konsole verwendet werden kann.

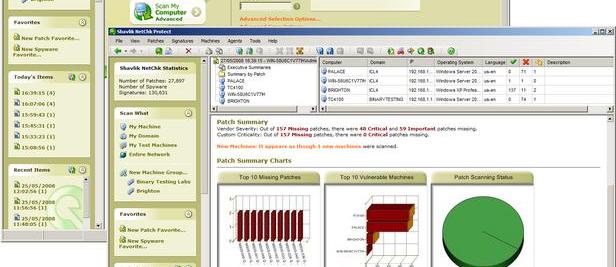

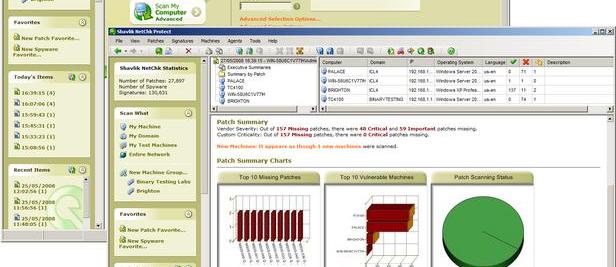

Von der fröhlich gestalteten Hauptkonsole aus können Sie Ihre Systeme zusammenstellen, indem Sie mit verschiedenen Methoden wie Domänen, OUs, IP-Adressbereichen usw. Maschinengruppen erstellen und nach Belieben bedarfsgesteuerte und geplante Patch- und Spyware-Scans ausführen. Die Ergebnisse werden in der Konsole veröffentlicht, wo Sie nach einzelnen Systemen suchen oder eine Reihe von Diagrammen und Grafiken anzeigen können, die einen detaillierten Überblick bieten.

Wir werden uns zuerst die Spyware-Scanfunktionen ansehen, da wir einige Probleme damit hatten. Sie haben zwei Möglichkeiten, bei denen die Konsole dies über das Netzwerk tun kann, ohne Software auf jedem Client zu laden, aber dies führt zu einem höheren Bandbreiten-Overhead. Die Alternative ist Shavliks Dissolving Service Scan, der die Scan-Engine auf jedem Client lokal lädt, um den Netzwerk-Overhead zu reduzieren und die Leistung zu verbessern.

Während des Tests haben wir festgestellt, dass die letztere Methode einen ungesunden Appetit auf CPU-Ressourcen haben kann. Sie können in Ihrer Spyware-Scan-Richtlinie einen Schieberegler verwenden, der von 10 bis 100 % CPU-Auslastung reicht. Bei der maximalen Einstellung sahen wir, dass ein Scan auf dem Coreserver etwa 25 % der CPU-Ressourcen beanspruchte – nicht gut für einen Dual-Xeon-5160-Server, obwohl er nur drei Minuten dauerte.

Das Ändern unserer Richtlinie auf die niedrigste Auslastung führte dazu, dass der Scan in regelmäßigen kurzen Intervallen ausgeführt wurde und etwa fünfmal länger dauerte. Weniger gut ausgestattete Systeme litten mehr unter einem ehrwürdigen Dual-Socket-Single-Core-Xeon-Server, der bei einer Auslastung von bis zu 65 % überlastet wurde.

Trotzdem sind die resultierenden Berichte sehr detailliert, da Sie die Schwachstellen jedes Systems und alle identifizierten Spyware, die Wichtigkeit jeder Instanz und den Behebungsstatus sehen können. Um Spyware zu entfernen, müssen Sie einen Verteilungsserver konfigurieren, obwohl dies unserer Meinung nach eine einfache Aufgabe war.

Außerdem kann der Echtzeitschutz aktiviert werden, der es Ihnen ermöglicht, bestimmte Aktionen auf Client-Systemen zu blockieren oder zuzulassen, wie z. B. das Ändern der IE-Sicherheitsstufen und das Erzwingen einer bestimmten Homepage.

Beim Patch-Management trifft NetChk Protect wirklich ins Schwarze. Wir haben eine Reihe von Windows Server 2008- und 2003-Systemen und XP-Clients gescannt und waren von den Ergebnissen beeindruckt. Ein ungepatchtes Server 2003 R1-System erforderte beispielsweise mehr als nur Patches, einschließlich des SP2-Updates, während einige XP-Clients, von denen wir angenommen hatten, dass sie vollständig aktualisiert waren, mit einer Reihe von Patches und zusätzlichen Patches für Microsoft Office zurückkamen.